Linux中使用TCPDUMP进行简单的TCP抓包

在Linux TCP通信的调试中,tcpdump应该算是很好的一个工具。这篇文章主要使用Windows作为客户端,向作为服务端的Linux中的一个socket监听端口发送报文信息,然后在Linux中用TCPDUMP工具进行抓包。通过这个实例,可以较为完整的了解TCP通信中的“三次握手”等过程。

1 CentOS服务端建立监听并抓包

在虚拟机服务器(192.168.1.178)使用下面这个简单的服务端程序,建立8000端口的监听服务,然后使用tcpdump -n port 8000命令抓包。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 | |

2 Windows客户端发送请求报文

在本地Windows机器(192.168.1.109)使用报文发送工具连接到虚拟机服务器192.168.1.178,然后发送两次请求报文。

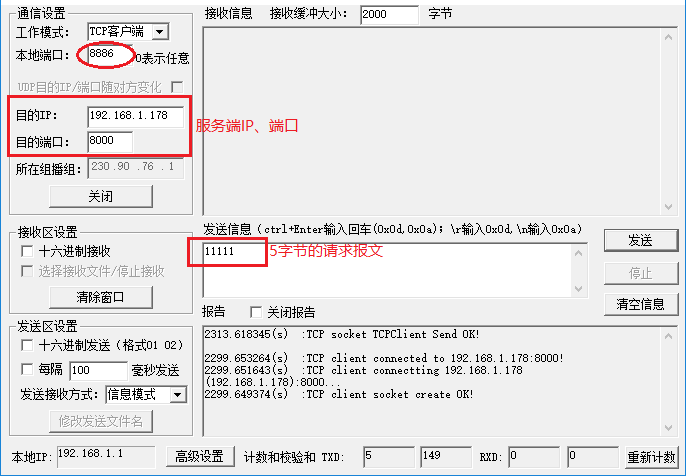

其中,第一次发送“11111”的报文:

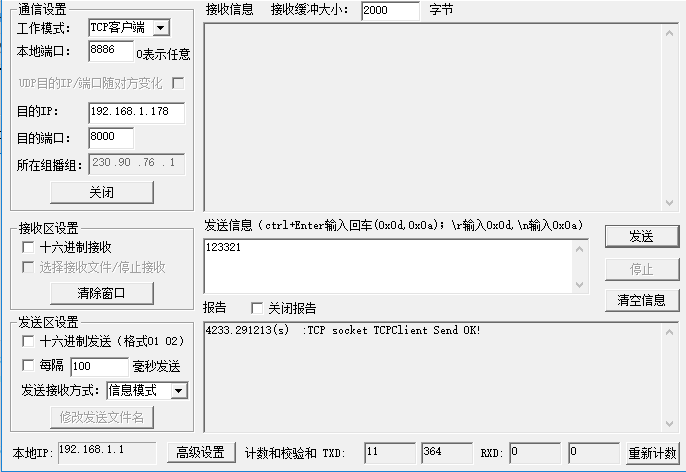

第二次发送“123321”的请求报文:

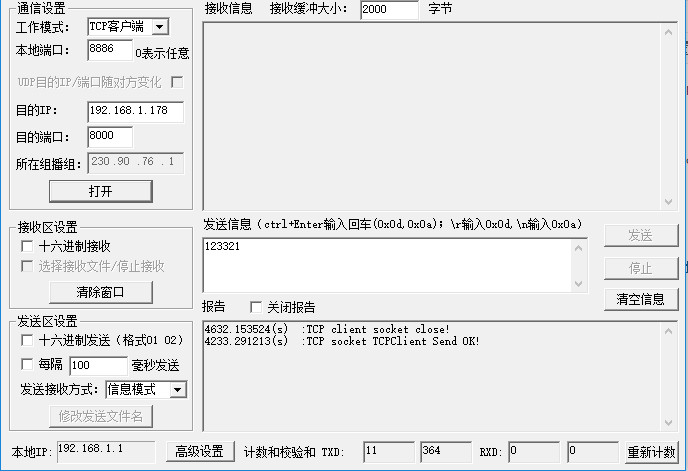

3 Windows客户端关闭socket

点击左边配置菜单栏中的“关闭”按钮,断开tcp连接。

4 分析抓包的情况

在Linux服务端的抓包情况如下,其中抓包内容中出现冒号表示范围,例如seq 1:6表示seq序号范围从1到6。另外,抓包中的iRDMI代表iRDMI/Shoutcast Server,对应着8000端口。

[root@typecodes ~]# tcpdump -n port 8000

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 65535 bytes

//内容格式

//时分秒 客户端IP和端口 服务端IP和端口 SYN(客户端主动请求连接服务器) 包序号 8192(Window size), 长度0

11:12:02.534303 IP 192.168.1.109.8886 > 192.168.1.178.irdmi: Flags [S], seq 2639909369, win 8192, options [mss 1460,nop,wscale 8,nop,nop,sackOK], length 0

//服务器端发送SYN+ACK(.)的报文给客户端, ack=seq+1=2639909369+1, 长度0

11:12:02.534339 IP 192.168.1.178.irdmi > 192.168.1.109.8886: Flags [S.], seq 1984808639, ack 2639909370, win 14600, options [mss 1460,nop,nop,sackOK,nop,wscale 7], length 0

//客户端收到确认包后,发送ACK(.)报文给服务端, 长度0

11:12:02.534528 IP 192.168.1.109.8886 > 192.168.1.178.irdmi: Flags [.], ack 1, win 256, length 0

//三次握手成功后, 客户端发送"11111"报文内容给服务端, 长度为5字节, 标识P即PSH(Push function)为1时, 代表要发送缓冲区的封包, 无需等待缓冲区满了才送

11:12:16.501177 IP 192.168.1.109.8886 > 192.168.1.178.irdmi: Flags [P.], seq 1:6, ack 1, win 256, length 5

//服务端收到客户端请求报文包后, 发送ACK(.)报文给客户端, 长度为0字节, ACK=SEQ+LENGTH=1+5

11:12:16.501208 IP 192.168.1.178.irdmi > 192.168.1.109.8886: Flags [.], ack 6, win 115, length 0

//客户端继续发送请求报文, 内容为"123321", 长度6字节

11:44:16.181474 IP 192.168.1.109.8886 > 192.168.1.178.irdmi: Flags [P.], seq 6:12, ack 1, win 256, length 6

//服务端发送ACK(.)应答报文给客户端, ack=SEQ+length=6+6=12

11:44:16.181508 IP 192.168.1.178.irdmi > 192.168.1.109.8886: Flags [.], ack 12, win 115, length 0

//客户端关闭后向服务端发送标识为(R+.ACK), RST(Reset)为1时, 表示tcp连接马上会被结束,而无需等待终止确认手续. 也就是说, 这是个强制结束的连线, 且发送端已经断开.

//这里即使服务端没有调用close(accept_sockfd)来向客户端发送FIN报文,两者之间建立的tcp链路都会被关闭!!!

11:50:55.047977 IP 192.168.1.109.8886 > 192.168.1.178.irdmi: Flags [R.], seq 12, ack 1, win 0, length 0

打赏支持

Comments »