近期博客遭受后台攻击

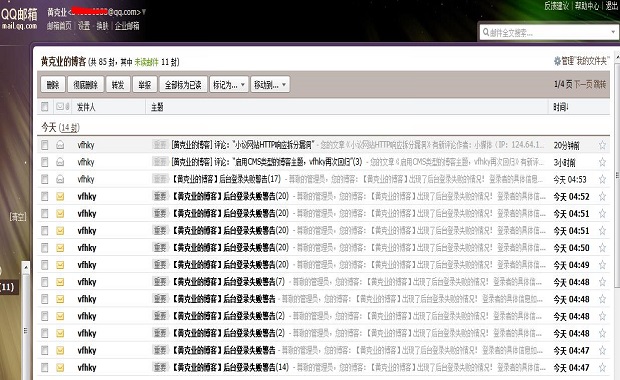

和很多wordpress博主一样,vfhky也遭遇了博客后台的攻击。先不多说了,直接上图:

第一张图是博客在昨天凌晨4点钟被攻击时,博客后台自动发过来的警告邮件。大概有160封左右,而这只是截取的一部分,还有第二页……好吧,吐槽不是博主的风格。不想多说,博客只是一枚24K纯屌丝的IT自娱地,内容完全安全无公害。看了不会使人产生三鹿的效果,也不知道如何放只熊猫在您的电脑上膜拜下,反而说不定您会被博主的一些二逼行为逗乐呢!所以各位糕富帅还请高抬贵手,放过小站,vfhky感激不尽!

说归说,咱还是得紫薇一下吧。在第二张图片中我们可以看到,这个“国外”攻击者使用的后台登录名为admin,这是默认安装wordpress时可能使用的管理员账号。所以,你懂得,赶快删掉吧!

很搞笑的是,这次博客遭受的攻击,使用的密码都是一些简单的,例如6个8,6个6,甚至还有123456的……所以,你懂得,密码得改吧。

当然,一般博主前面两条应该都做得没问题的。所以,咱们得升级一下、伪装一下,嘿嘿

怎么升级?vfhky觉得首先是博客使用的wordpress主题一定要官方版的。有些主题会使用加密恶意代码,更高级点的可能会使用复杂的程序把一些恶意跳转的链接予以分拆在主题的一些模块中,这个就比较难发现。

其次,注意插件的安全性。博主在之前使用过一款wp-codebox的代码高亮插件,后来爆出了http拆分响应漏洞。即使是wp官网上,一些插件都比较长的时间没更新了,所以在选择插件的时候也得注意一下。

第三,巩固了自身的问题,那么我们还需要知道敌人的进攻招数,这样才能“百战不殆”。对于wordpress而言,出了常规的保持升级之外,BZ觉得最需要注意的就是穷举破解。也就是常常谈到的暴库,这个asp程序最常见(mdb数据库本身的弱点),当然其它程序如果不加防范也是存在这个风险的。好吧,这个网络上都疯传着一款神级插件:Better WP Security。它能提供系统安全状态、后台登陆限制、数据库备份、SSL安全访问及日志记录等全面又强大功能,具体情况vfhky就不多说了,有我度娘和GG呢。

第四,除了插件之外,我们还可以自己动手,丰衣足食。这里只列出博主用到并且比较推荐的方法,具体怎么做?有我度娘和GG呢!首先,把wp-config.php文件设置为444权限,当然还有主题中所有文件的权限最多为544。作用是什么?有我度娘和GG呢!;其次,.htaccess是神器,具体怎么做?嘿嘿,你懂的。如果你有固定IP的话,那配置好.htaccess后就可以真正高枕无忧了!再次,在wp-config.php中添加wordpress官方提供的一组唯一的随机私密密钥,生成地址:http://codex.wordpress.org/WordPress.org_API。

第五,比较重要的一点:后台登陆限制。方法有很多,.htaccess限制(wp-admin文件以及登陆IP等)、修改登陆地址、修改wp-config.php文件、插件等等。怎么做?度娘+GG无解!

尼玛,又到凌晨了,唉,晚安各位筒子们!

Comments »